دانلود مقاله امنیت اینترنت

66 صفحه Word – قابل ویرایش

فهرست

- چکیده

- مقدمه

- مدیریت ریسک: بازی امنیتی

- انواع و منابع تهدیدهای شبکه

- Denial-of-Service

- دسترسی غیر مجاز

- اجرای فرامین غیر قانونی

- شکافهای محرمانه

- رفتار مخرب

- تخریب اطلاعات

- آنها از کجا می آیند؟

- درسهای یاد گرفته شده

- اطلاعات را در جاییکه لازم نیستند قرار ندهید

- دوری از سیستمهایی با نقاط ضعف مشترک

- سیستم عاملهای به روز و مرتبط را داشته باشید

- بدنبال متخصصان امنیتی مرتبط باشید

- تعدادی از کارمندان را با توصیه های امنیتی آشنا کنید

- فایر والها

- باستیون هاست (Bastion host)

- روتور

- لیست کنترل دسترسی (ACL)

- منطقه بیطرف (DMZ)

- پراکسی (Proxy)

- انواع فایروالها

- فیلتر کردن بسته

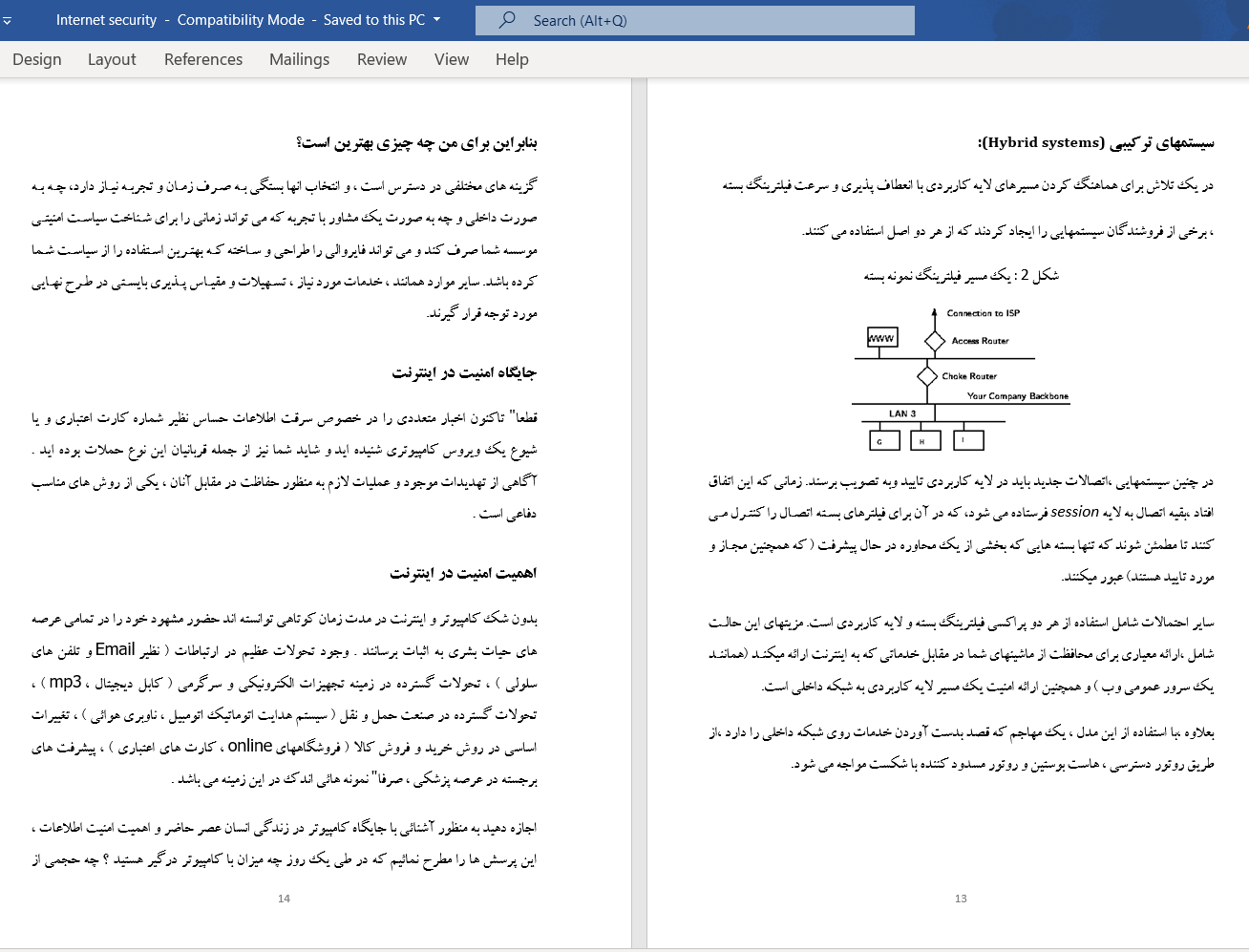

- سیستمهای ترکیبی (Hybrid systems)

- جايگاه امنيت در اينترنت

- اهميت امنيت در اينترنت

- انواع تهديدات

- نحوه حفاظت

- آشنائی با حملات DoS

- حملات از نوع ) DoS ( denial-of-service

- حملات از نوع (DDoS (distributed denial-of-service

- نحوه پيشگيری از حملات

- چگونه از وقوع حملات DoS و يا DDoS آگاه شويم ؟

- مزايای استفاده از BCC

- BCC چيست ؟

- چرا می بايست از BCC استفاده نمود ؟

- چگونه می توان از BCC استفاده نمود ؟

- حفاظت کامپيوتر قبل از اتصال به اينترنت

- دريافت و نصب patch های مورد نياز

- پيشگيری از حملات مهندسی اجتماعی و کلاهبرداری

- يک حمله مهندسی اجتماعی چيست ؟

- يک حمله Phishing چيست ؟

- نحوه پيشگيری از حملات مهندسی اجتماعی و کلاهبرداری

- اقدامات لازم در صورت بروز تهاجم

- توصيه هائی برای کاهش Spam

- Spam چيست ؟

- چگونه می توان ميزان Spam را کاهش داد ؟

- آشنائی با محتويات فعال و کوکی

- کوکی چيست ؟

- جايگاه نرم افزارهای ضدويروس

- نرم افزارهای ضد ويروس ، چه کار می کنند ؟

- از کدام نرم افزار می بايست استفاده نمود ؟

- چگونه می توان از آخرين اخبار و اطلاعات مربوط به ويروس ها ، آگاهی يافت ؟

- چند عادت خوب امنيتی

- چگونه می توان امکان دستيابی ساير افراد به اطلاعات موجود برروی يک کامپيوتر را به حداقل مقدار ممکن رساند؟

- چند عادت خوب امنيتی

- چگونه می توان امکان دستيابی ساير افراد به اطلاعات موجود برروی يک کامپيوتر را به حداقل مقدار ممکن رساند؟

- چند عادت خوب امنيتی

- چگونه می توان امکان دستيابی ساير افراد به اطلاعات موجود برروی يک کامپيوتر را به حداقل مقدار ممکن رساند؟

- فايروال چيست ؟

- فايروال چه کار می کند ؟

- نحوه پيکربندی بهينه يک فايروال به چه صورت است ؟

- Patch چيست ؟

- انتخاب و حفاظت رمزهای عبور

- چرا به يک رمز عبور نياز است ؟

- چگونه می توان يک رمزعبور خوب را تعريف کرد ؟

- نحوه حفاظت رمزهای عبور

- استفاده ايمن از برنامه های IM و Chat.

- تفاوت ابزارهای استفاده شده برای مبادلات online.

- تهديدات اين نوع برنامه ها چيست ؟

- چگونه می توان از اين ابزارها به صورت ايمن استفاده نمود ؟

- مبانی امنيت اطلاعات

- اهميت امنيت اطلاعات و ايمن سازی کامپيوترها

- ويروس ها

- برنامه های اسب تروا ( دشمنانی در لباس دوست )

- ويرانگران

- حملات

- حملات شناسائی

- حملات دستيابی

- حملات از کار انداختن سرويس ها

- ره گيری داده ( استراق سمع )

- کلاهبرداری ( ابتدا جلب اعتماد و سپس تهاجم )

- نامه های الکترونيکی ناخواسته

- ابزارهای امنيتی

- نرم افزارهای آنتی ويروس

- سياست های امنيتی

- رمزهای عبور

- فايروال ها

- رمزنگاری

- چند نکته اوليه در خصوص ايمن سازی اطلاعات و شبکه های کامپيوتری

- نتیجه گیری

- فهرست منابع

بخشی از متن

شبکههای اینترنتی حدود چهل سال پیش، به جهان معرفی شدند و در این مدت بهطور چشمگیری رشد و توسعه یافتند. بهطوری که زندگی بشر را متحول کرده و تاثیر عمیقی بر جنبههای مختلف زندگی انسانها گذاشتهاند. اینترنت از ارتباطات شخصی گرفته تا روابط اجتماعی را تحت تاثیر قرار داده و به همین دلیل عصر حاضر را به عنوان عصر اطلاعات میشناسند.

بخشی از متن و منابع

مقاله مرتبط: نگرش نسبت به فناوری، مقاله یادگیری الکترونیکی و سیستم های یادگیری مبتنی بر وب

درخواست مشاوره

برای کسب اطلاعات بیشتر درباره این دوره درخواست مشاوره خود را ارسال کنید و یا با ما در تماس باشید.

درخواست مشاورهدوره های مرتبط

پایان نامه آماده در مورد فیزیک و موسیقی

تحقیق فیزیک و موسیقی ( پایان نامه ) تعداد صفحات: 67 صفحه فایل WORD سال ها و شاید قرن ها…

مقاله در مورد مفهوم تهاجم و آمادگی دفاعی

مفهوم تهاجم و آمادگی دفاعی فارسی – تعداد صفحه :5 صفحه فایل word آمادگی دفاعی همواره بر دو رکن استوار…

انقلاب صنعتی و اثرات آن در گردشگری

پاورپوینت انقلاب صنعتی و اثرات آن در گردشگری (رایگان) 14 صفحه پاورپوینت اتقلاب صنتعی چیست ؟ مورخان در این…

نظرات

43,000 تومان 38,900 تومان

قوانین ثبت دیدگاه